السلام عليكم ورحمة الله وبركاته

دعواتي لك بتمام الصحة والعافية.

يقال أن أول حالة تم تدوينها في التاريخ لعملية احتيال كانت في اليونان عام 300 قبل الميلاد من قبل شخص يدعى هيقوستراتوس. (experian, 2015)

هيقوستراتوس تاجر بحري يوناني أراد تأمين سفينته وبضاعته فقام باستخراج بوليصة تأمين لهما. في ذلك الوقت، كانت سياسة بوليصة التأمين تعرف باسم “القاع” وتعمل على أساس أن التاجر يقوم باقتراض المال بمال بقيمة تساوي ثمن سفينته وبضاعته. وطالما أن تصل السفينة وبضاعتها إلى محطتها الأخيرة بأمان فيتم سداد القرض مع فائدة محددة. وبطبيعة الحال، إذا لم يتم سداد القرض عند وصول السفينة وبضاعتها بأمان، فيتم مصادرة السفينة والبضاعة.

في حالة صديقنا هيقوستراتوس، كانت بضاعته عبارة عن ذرة. هنا حدثت أول محاولة مسجلة في التاريخ لعملية تزوير واحتيال، عندما خطط هيقوستراتوس لإغراق سفينته الفارغة وبيع الذرة والاحتفاظ بالقرض. على الرغم من محاولاته في رسم الخطة بشكل جيد، اكتشف طاقم السفينة خطة هيقوستراتوس في إغراق السفينة وقاموا بمحاولة مطاردته والقبض عليه ولكنه للأسف غرق أثناء محاولته الهرب من السفينة!

بعد هذه المقدمة عن أول حالة احتيال تم تسجيلها في التاريخ وبالرغم من أننا أصبحنا في عام 2019 وننعم بوفرة العلم وانتشار الوعي وتنوع الثقافة في الكثير من الإمور، إلا أن المحتالين لا زالوا يمارسون احتيالهم في مجالات عديدة وخصوصًا في مجال نشط في الوقت الحالي كالتجارة الإلكترونية وربما صادفت بعض منها عند قيامك بالتسوق الإلكتروني.

قمت بتقسيم هذه المقالة إلى الأقسام التالية:

- كيف يحدث الاحتيال في التسوق الإلكتروني؟

- كيفية تفادي الاحتيال الالكتروني وطرق التبليغ عنه؟

- نصائح عند التسوق الإلكتروني للحصول على تجربة ممتعة!

- كيف تتحقق من موثوقية المواقع؟

فتابع معي مشكورًا قراءة هذه المقالة للتعرف على سبل الاحتيال في التسوق الإلكتروني وأفضل الوسائل لتفاديها والتمتع بتجارب ممتعة في عملياتك الشرائية القادمة!

كيف يحدث الاحتيال في التسوق الإلكتروني؟

قبل أن نتحدث عن كيفية حدوث الاحتيال في التسوق الإلكتروني، يجب أن نعرّف الاحتيال والاحتيال عبر الإنترنت مع ذكر بعض الأرقام العالمية في ذلك.

الاحتيال هو القيام بعمل أو مجموعة أعمال بنية الخداع (و/أو أن تكون النية المنعقدة بالباطن تختلف عن العمل الظاهري). وتعريف الاحتيال عبر الانترنت بحسب موسوعة سيج للإنترنت هو: “يعد الاحتيال عبر الإنترنت نوعًا من أنواع الاحتيال أو الخداع الذي يستخدم الإنترنت كوسيلة ويمكن أن يتضمن إخفاء المعلومات أو تقديم معلومات غير صحيحة بغرض خداع الضحايا والاستيلاء على المال والممتلكات والميراث.”

كما تشمل تعريفات الاحتيال عبر الإنترنت عمليات سرقة معلومات الهويات الشخصية (Identity Fraud) من أجل المنفعة المادية أو من أجل استخدامها في الجرائم المعلوماتية (Cybercrime).

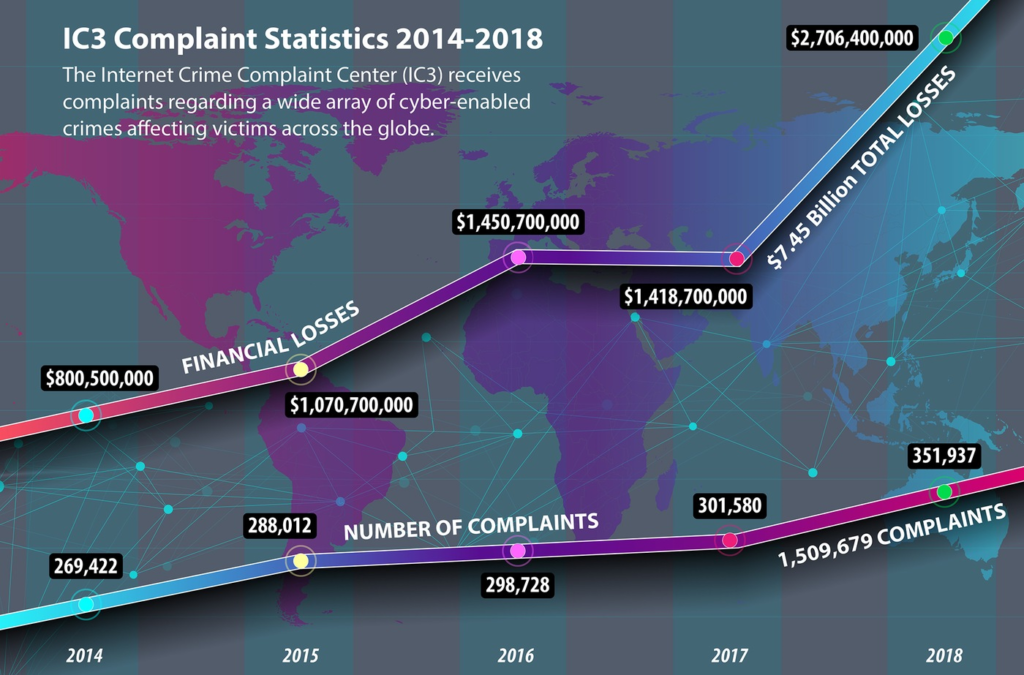

وبحسب تقرير مركز شكاوى جرائم الإنترنت (IC3) من مكتب التحقيق الفدرالي الأمريكي FBI فإن عدد الحالات المدونة للاحتيال عبر الإنترنت زادت بشكل طردي خلال الأعوام 2014-2018. حيث كانت عدد الحالات المسجلة في عام 2014 تساوي 269,422 ألف حالة بواقع خسائر مالية تقدر بحوالي 800 مليون دولار أمريكي. ارتفعت الحالات المسجلة في عام 2018 إلى 351,937 ألف حالة بواقع خسائر مالية تقدر بحوالي 2.7 مليار دولار! وبمعني أشمل: عدد الخسائر في المقدرات المالية نتيجة عمليات الاحتيال عبر الإنترنت وصلت إلى حوالي 7.4 مليار دولار خلال 4 سنوات فقط!

توجد العديد من حالات الاحتيال عبر الانترنت والتسوق الإلكتروني وتختلف باختلاف الطريقة المستخدمة للوصول فيها إلى المستخدم النهائي. وعلى سبيل المثال لا الحصر: في الولايات المتحدة الأمريكية تتمحور أغلب الحالات المسجلة لعمليات الاحتيال عبر الإنترنت حول استخراج حسابات جديدة للبطاقات الائتمانية وهي 130,928 ألف حالة وتشكل ما نسبته 40.5% من عدد الحالات الإجمالية بحسب تقرير معهد معلومات التأمين الأمريكي.

والآن دعني أشرح لك أشهر 3 حالات يتم بها مزاولة عملية الاحتيال عبر طرق مختلفة:

1- عبر البريد الإلكتروني

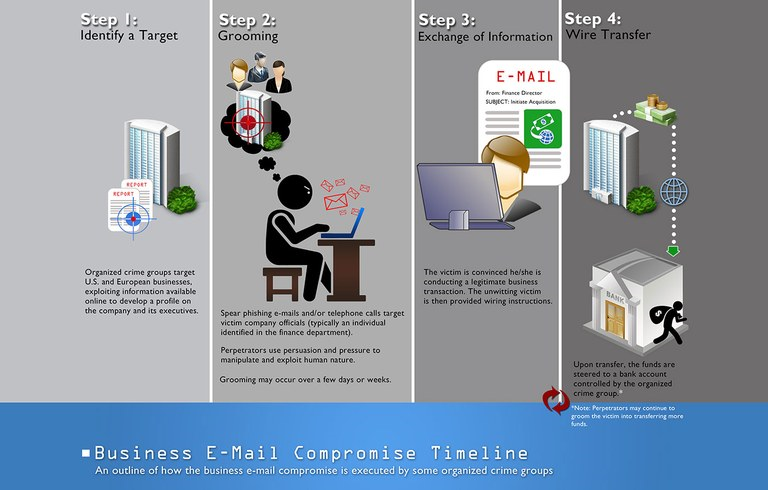

تعتبر عمليات الاحتيال عبر البريد الإلكتروني واحدة من أكثر وأكبر عمليات الاحتيال الإلكتروني انتشارًا وكلفة خصوصًا في مجال الأعمال (Business and Enterprises). وبحسب تقرير مركز شكاوى جرائم المعلومات (IC3) الصادر في عام 2017 فإن جرائم البريد الإلكتروني للأعمال (BEC) زادت بنسبة 1300% من عام 2015 وحتى عام 2017 فقط وبخسائر تعادل 3 مليار دولار.

وبحسب (IC3) فإن هذه العملية تتم عبر 4 مراحل رئيسية:

- تحديد الهدف: وهنا محاولة مجموعات منظمة جمع معلومات عديدة عبر الإنترنت عن شركات أمريكية أو أوروبية وموظفيها والقياديين التنفيذين بها من أجل تكوين ملف معلوماتي للهجوم عليها.

- الاستدراج: قيام المحتال بمحاولات عدة عبر إرسال رسائل بريد إلكتروني ومكالمات هاتفية (خصوصًا لقسم الإدارة المالية) من أجل الحصول على أكبر قدر من المعلومات عبر الإقناع والمحادثات العابرة وتتم هذه المحاولات خلال أيام أو أسابيع.

- تبادل المعلومات: بعد المحاولات العديدة من قبل المحتال يقتنع واحد أو مجموعة من موظفي الجهات أو الشركات بأن هذه العملية عبر هذا التواصل صحيح فيقومون بالتهيؤ لتزويد المعلومات أو مزاولة التبادل التجاري.

- التحويل: تقوم الشركات في هذه الخطوة بتزويد المعلومات أو بتحويل الأموال وهنا تكون انتهت عملية الاحتيال (وفي بعض الحالات تستمر عملية الاحتيال من دون اكتشافها من قبل موظفي هذه الجهات).

2- عبر الرسائل النصية (SMS)

تتمحور قضايا الاحتيال عبر الرسائل النصية في بداياتها كرسائل مزعجة (Spam SMS) كالإعلان عن خدمات أو منتجات لشركات معينة وبعدها من الممكن أن تتطور شيئًا فشيئًا وتتحول إلى رسائل احتيال من أجل أن توهم المستلم بأنها رسائل صحيحة كالحاجة للاتصال برقم وهمي من أجل تحديث معلوماتك البنكية! وسوف أتطرق لنماذج منها في القسم التالي.

3- عبر وسائل التواصل الاجتماعي

يتم الاحتيال في وسائل التواصل الاجتماعي بطرق إضافية مقارنةً بالبريد الإلكتروني أو الرسائل النصية مثل تقمص الشخصيات والإيهام بأن الحسابات التابعة لهذه الوسائل مملوكة لكيان معرّف أو شخصية بارزة. كما تشمل عمليات الاحتيال في وسائل التواصل الاجتماعي بالترويج لحسابات تقوم بعمليات مالية مشبوهة كالكسب السريع ولعل أبرز كلمة تأتي لدى الكثير من الناس في هذا الشأن هي تداولات الفوركس (Forex) والتي سوف يتم شرح كيفية التعامل معها في القسم التالي.

لعلي أختم هذا القسم بمقولة أمريكية شهيرة:

“If it is too good to be true, then it is too good to be true!”

والترجمة بتصرف:

“إذا كان من الصعب أن يصبح أمر ما حقيقي، فإنه من الصعب أن يكون هذا الأمر صحيح.”

ومعناها بأن الانسان يجب أن يكون يقض وواعي تجاه أي شيء مغري وصعب أو نادر الحدوث كأن يقوم شخص ما بشكل عشوائي الاتصال بك والإدعاء بأنه يريد مقابلتك من أجل أن يهديك مليون ريال سعودي بدون مقابل!

كيفية تفادي الاحتيال الالكتروني وطرق التبليغ عنه؟

هنا سوف نقوم بشرح مجموعة من عمليات الاحتيال الإلكتروني وكيفية تفاديها مع التوجيه إلى الطرق الرسمية للتبليغ عن طريق الجهات الحكومية، إن وجدت.

1- رسائل البريد الإلكتروني

تتم عمليات الاحتيال الإلكتروني عبر البريد الإلكتروني من خلال إرسال رسائل مزعجة SPAM والتي من الممكن أن تحتوي على روابط لمواقع وهمية أو مرفقات لملفات تحتوي برمجيات خبيثة. ويتكون محتوى هذه الرسائل الاحتيالي من عدة أمور مثل:

-فاتورة لعملية شراء من أجل “التحقق” منها

-تحديث معلوماتك الشخصية في أحد المواقع أو بياناتك البنكية

-تسريب معلوماتك وصورك الشخصية ويجب عليك دفع فدية لاسترجاعها

وفي الأغلب تكون هذه الرسائل موجهة لك بهذه الطريقة:

- حسابات بمعرفات لنطاقات وهمية وغير صحيحة: لنقل أنك تتعامل مع موقع PayPal.com للدفع الآمن ولكن بدلاً من وصول رسالة من الموقع مثل (info@PayPal.com) تكون قد وصلتك رسالة من (info@PayPalinfo.com) والزيادة في المعرف باللون الأحمر تعني أن هذا النطاق لا يتبع موقع باي بال الشهير

- لغة ركيكة: أغلب الرسائل الاحتيالية تحتوي على أخطاء لغوية واضحة وترتيب غير متسق للجمل

- روابط وهمية ومرفقات ملفات برمجيات خبيثة: تحاول هذه الرسائل المزعجة أو الاحتيالية إيهامك بأن هناك أمر ما قد حدث لحسابك في أحد المواقع الشهيرة وتريدك النقر على رابط ما وهو في الحقيقة رابط وهمي وربما يٌطلب منك فتح مرفق ما ولكن هو مرفق لملف يحتوي على برمجيات خبيثة كتعريفات ماكرو Macro في مستندات مايكروسوفت وورد وغيرها

- تصميم غير متسق: ليس بالضرورة أن تلاحظ هذا الأمر ولكن في بعض الأحيان من السهل أن تكتشف أن البريد المرسل لك تم تصميمه بطريقة مختلفة وربما ليس كما عهدتها من المواقع والشركات الكبيرة والعالمية لاختلاف الألوان أو التصميم وخلافها

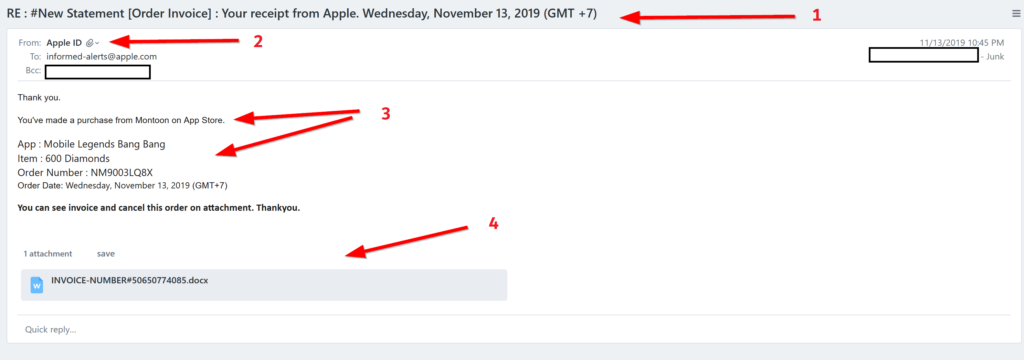

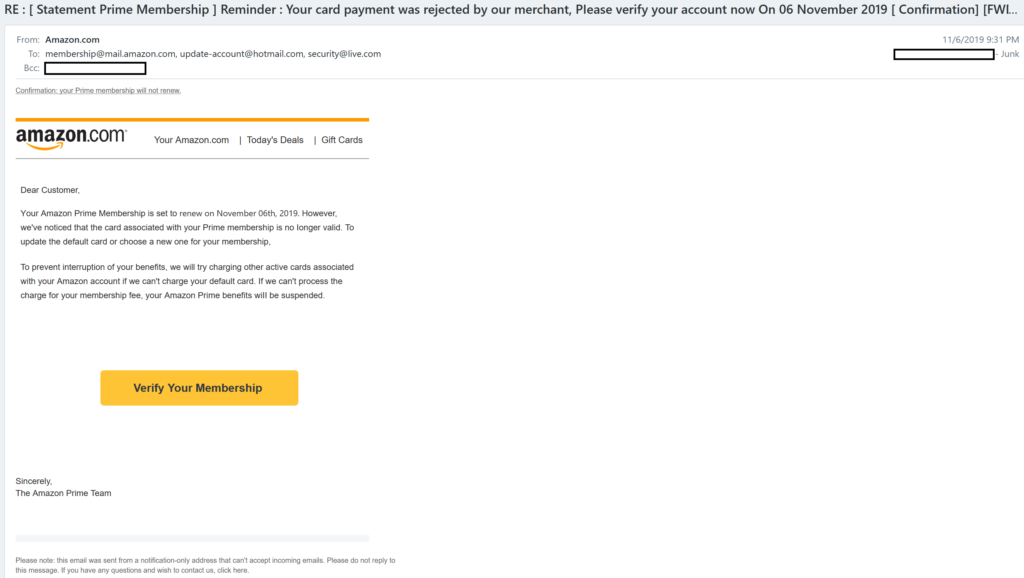

في الأسفل يوجد أمامك مثالاً حيًا على أحد رسائل الاحتيال الإلكتروني عبر البريد الإلكتروني والتي تحتوي على 4 أخطاء واضحة وهي:

1- أن عنوان الرسالة طويل جدًا ويحتوي على كلمة (RE 🙂 وتعني أن الرسالة معاد توجيهها وذلك لا يمكن أن يحدث من شركة “رسمية”!

2- أن معرف المرسل هو Apple ID وكأن المرسل هي شركة أبل العالمية وهذا الشيء لا يمكن حدوثه حيث أن أبل لا تقوم بإرسال رسالة من Apple مع كلمة ID!

3- نص الرسالة غير احترافي وليس موجه لك بشكل شخصي كما هو معهود بأن تقوم الشركات بمخاطبتك باسمك بشكل مباشر مثل: “مرحبًا مهند!” وكما أن تفاصيل العملية الموجودة في نص الرسالة تحتوي على مسميات ركيكة!

4- الشركات العالمية على الأرجح لا تقوم بإرسال مرفقات بصيغة مايكروسوفت وورد (.doc أو .docx) وإنما بصيغة (.pdf) وكذلك تحاول الشركات جاهدة بعدم إرسال مرفقات من الأساس حيث أنه يمكن إنشاء فاتورة ضريبية من خلال نص الرسالة نفسه!

كيف تتعامل مع هذا النوع من الاحتيال الإلكتروني في الرسائل البريدية؟

1- عدم فتح الرسالة البريدية: والسبب في ذلك بأنه وبمجرد فتح الرسالة البريدية فيكون هناك خاصية تعطي إشعار/إخطار لدى المرسل بأنك قمت بفتح الرسالة وبناءً على ذلك يقوم بإرسال المزيد من الرسائل البريدية الاحتيالية لك.

2- القيام بحذف الرسالة البريدية وتعليمها كرسالة مزعجة (SPAM): عندما تفعل ذلك يقوم مزود الخدمة البريدية (Gmail – Outlook… إلخ) بتعليم المعرف الخاص بالمرسل كحساب مزعج وبعد فترة يقوم بتحويل الرسائل المشابهة إلى ملف الرسائل المهملة/المزعجة (Junk Mail).

3- عند فتحك للرسالة البريدية: قم بالتحقق من المعلومات المذكورة في الأعلى وكن على يقين بأن أغلب الشركات والمواقع لا تطلب منك الرقم السري لحساباتك أو تحديث معلومات بطاقتك البنكية وخلافها إلا في حالات نادرة جدًا وسوف نتعرف على آلية التحقق من المواقع الرسمية في القسم الأخير.

2- الرسائل النصية (SMS)

أما في حالات الاحتيال الإلكتروني عبر الرسائل النصية فكما تم ذكره في القسم السابق بأن أغلبها تبدأ كإعلانات ثم تصبح دعايات مزعجة وبعدها من السهل أن تصلك رسالة احتيالية عبر الحاجة إلى تحديث بياناتك الشخصية أو أرقامك السرية لحساباتك أو بطاقاتك البنكية.

وكما هو حال الرسائل البريدية فإنه على الأرجح أن توجه لك هذا النوع من الرسائل النصية بهذه الطريقة:

- رقم جوال خاص أو معرف لحساب غير رسمي: تصلك هذه الرسائل من رقم جوال خاص أو حساب غير رسمي وهذه ليست الطريقة المتبعة للتواصل مع العملاء والمستفيدين لدى الجهات الحكومية أو البنوك أو الشركات الرسمية

- الاتصال على رقم جوال خاص أو فتح رابط وهمي: تحتوي هذه الرسائل على طلب الاتصال على رقم جوال خاص وليس رقم مجاني (800XXXXXXX) أو رقم موحد (9200XXXXXX) أو رقم رسمي (19XXXX) أو طلب فتح رابط وهمي وهذه طريقة غير احترافية في طريقة التعامل مع العملاء أو المستفيدين

- لغة ركيكة: ربما تحتوي بعض الرسائل على لغة ركيكة وتتضح بها الأخطاء اللغوية

- “مبروك! لقد فزت بمليون ريال…”: وكما تم ذكر هذا الأمر سابقًا بأن المحتال يوهمك بأنك ربحت بجائزة كبيرة وأنك الوحيد في هذا الكون الذي نال شرف الفوز فيها… فانتبه!

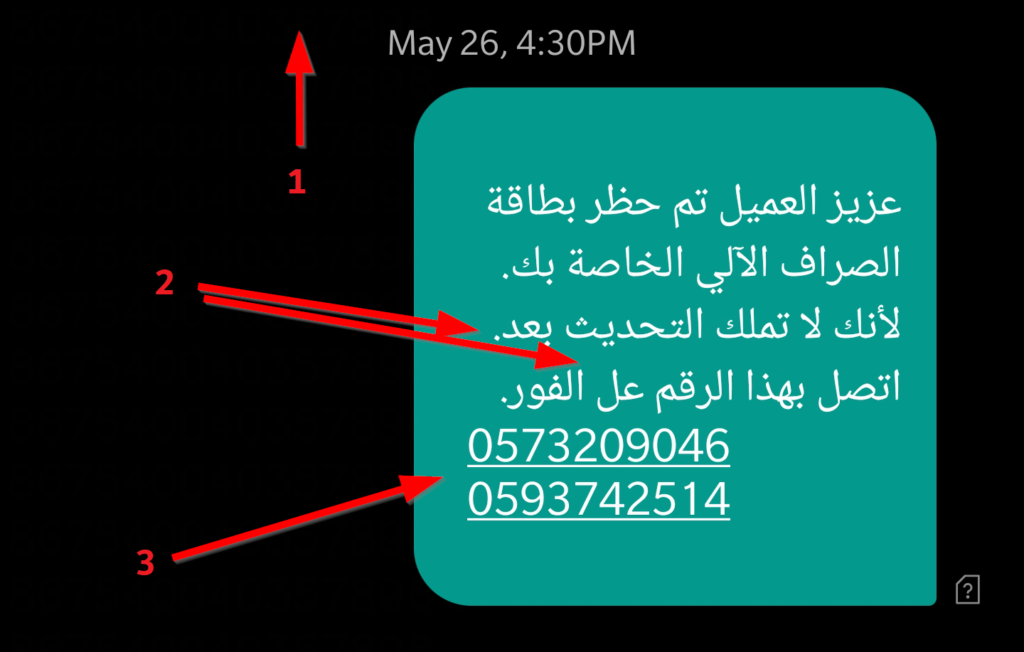

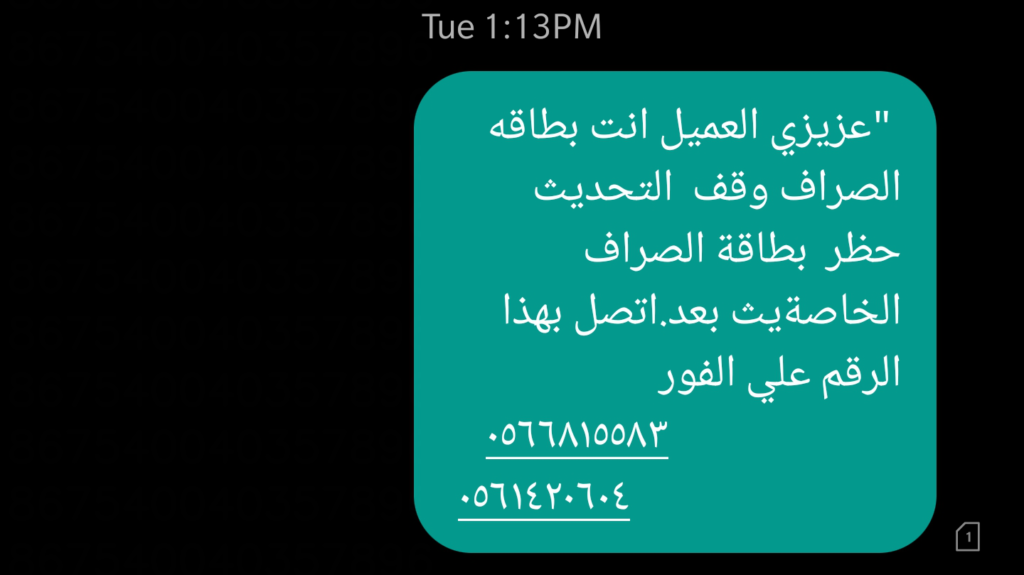

في الأسفل يوجد أمامك مثالاً حيًا على أحد رسائل الاحتيال الإلكتروني عبر الرسائل النصية والتي تحتوي على 3 أخطاء واضحة وهي:

1- أن الرسالة النصية وصلتك من رقم خاص أو حساب غير رسمي!

2- نص الرسالة غير احترافي ويحتوي على أخطاء لغوية مثل: “لأنك لا تملك التحديث بعد”؟ أو مثل: “عل الفور”؟

3- الطلب منك الاتصال على أرقام جوال شخصية!

كيف تتعامل مع هذا النوع من الاحتيال الإلكتروني في الرسائل البريدية؟

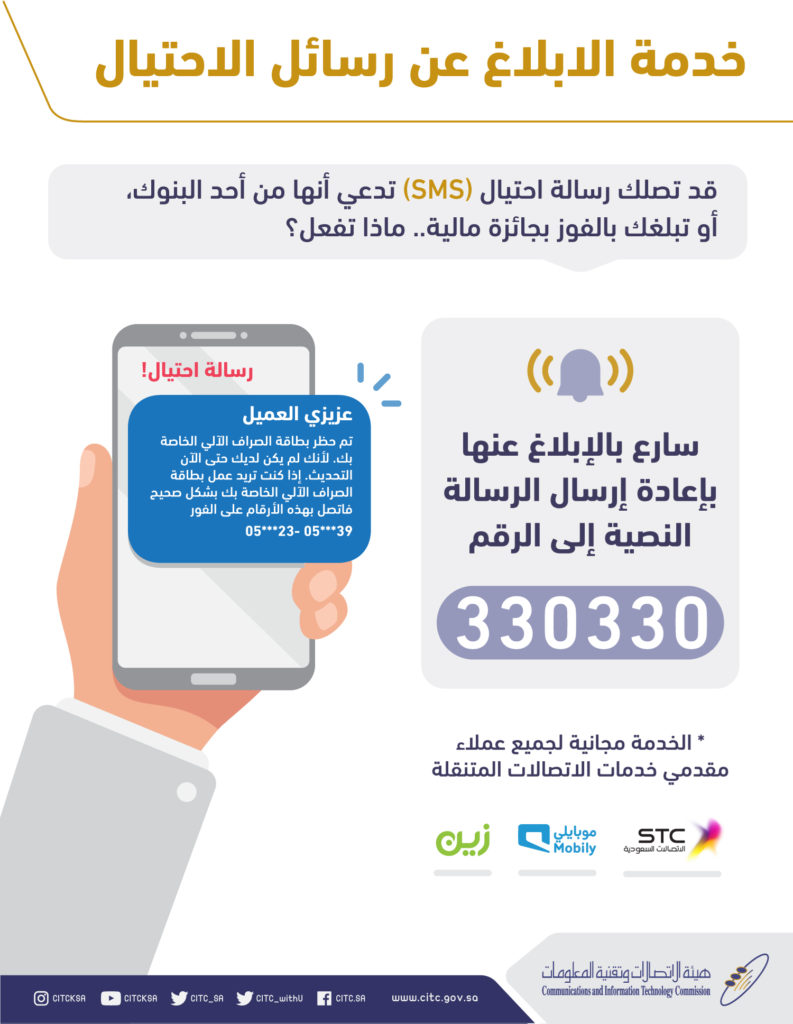

قامت هيئة الاتصالات وتقنية المعلومات (CITC) مشكورة بتخصيص الرقم (330330) لجميع مشغلي شركات الاتصالات في السعودية وذلك للقضاء على هذا النوع من الرسائل النصية الاحتيالية.

1- إعادة توجيه الرسالة النصية إلى الرقم 330330: وهو أن تقوم بإعادة إرسال الرسالة إلى الرقم المخصص من CITC وهو (330330) من أجل متابعة حالات الاحتيال الإلكتروني عبر الرسائل النصية.

2- حظر المرسل وحذف الرسالة النصية: إذا كانت توجد خاصية حظر الرسائل النصية في هاتفك الذكية فقم باستخدامها وبعدها احذف الرسالة النصية.

3- وسائل التواصل الاجتماعي

أما في حالات الاحتيال الإلكتروني عبر وسائل التواصل فإن أغلب هذه الحالات تتمحور حول (الاختلاس المالي)!

تزيد شبهة نشاط “بيع الوهم” والإيهام والإغراء بالكسب السريع عبر وسائل التواصل الاجتماعي كمنصة تويتر في مجال الأنشطة المالية الممنوعة أو غير المرخصة كتجارة تداولات الفوركس (Forex). كما زادت في الآونة الأخيرة الترويج لحسابات غير رسمية في اكتتابات الأسهم كأسهم شركة أرامكو السعودية.

وفي الحقيقة يتم توجيه هذا النوع من الرسائل المشبوهة عبر تغريدات مروجة أو رسائل خاصة في وسائل التواصل الاجتماعي وتكون مخصصة ل” تايم لاين” وحسابات في منطقة الخليج العربي وتحديدًا السعودية.

وكما هو حال الرسائل البريدية والرسائل النصية فإنه على الأرجح أن توجه لك هذا النوع من الرسائل النصية بهذه الطريقة:

- اسم الحساب والمعرف الخاص به: ربما تجد أن إسم الحساب مثل (شركة تداولات الفوركس العالمية) بينما يكون المعرف الخاص به هو @muhannad وهو اسم شخصي!

- جمل مفخمة توحي بالكسب السريع مع صور غير منطقية أو لكسب العاطفة: التفخيم الزائد في الإعلان والجمل المستخدمة وكأن الريال الذي سوف تدفعه سوف يعود إليك حتمًا عشرة أضعافه! وكما أنه يتم استخدام صور لأرقام حسابات بأرباح غير منطقية أو لكسب العاطفة عبر وضع شعار أو علم المملكة العربية السعودية للإيهام بالارتباط!

- طلب التواصل عبر بريد إلكتروني شخصي أو رقم دولي: تجد أن الإعلان يطلب منك التواصل عبر بريد إلكتروني شخصي أو رقم دولي (وفي بعض الأحيان محلي)!

كيف تتعامل مع هذا النوع من الاحتيال الإلكتروني في وسائل التواصل الاجتماعي؟

قامت اللجنة الحكومية الدائمة للتوعية من نشاط الفوركس غير المرخص وهي لجنة حكومية مشكلة من (هيئة السوق المالية – وزارة الداخلية – وزارة الثقافة والإعلام – وزارة التجارة والاستثمار – مؤسسة النقد العربي السعودي) مشكورة بعمل العديد من الحملات التوعوية بهذا الشأن من أجل الحد من مخاطرة التداولات في النشاطات غير المرخصة. ويمكنك اتخاذ الخطوات التالية عند مشاهدتك مثل هذه النشاطات المشبوهة:

1- التبليغ عن التغريدات: وهو أن تقوم بالتبليغ عن التغريدات المشبوهة لدى منصة تويتر بشكل مباشر كما هو موضح في الصور في الأسفل.

2- التوعية: الاطلاع على المتغيرات في مثل هذه الحالات الاحتيالية عبر المواد التوعوية بشبهة التعامل في مثل هذه النشاطات غير المرخصة .

3- التواصل مع الجهات المختصة:

عند التحويل البنكي: إذا حدث -لا قدر الله- وأن قمت بعملية تحويل مالي لأحد من هذه الحسابات بالتبليغ عنها لدى البنك الذي تتعامل معه وكذلك لخدمة العملاء المقدمة من مؤسسة النقد العربي السعودي عبر التالي:

الموقع: ساما تهتم – Sama Care

الرقم المجاني: 6666-125-800

عند وجود موقع محلي يزاول هذا النشاط: إذا صادفت أحد المواقع المحلية أو مقر فعلي لأشخاص أو لشركات تدعي مزاولة هذا النشاط فقم بالتواصل مع وزارة التجارة والاستثمار عبر التالي:

تطبيق بلاغ تجاري: iOS – Android

الرقم المجاني: 1900

التعامل في نشاط الأوراق المالية الأجنبية غير المرخص ينطوي على نصب واحتيالhttps://t.co/3IjVb9U5QS pic.twitter.com/glVk05RyGH

— وزارة التجارة والاستثمار (@SaudiMCI) April 30, 2018

نصائح عند التسوق الإلكتروني للحصول على تجربة ممتعة!

سوف أذكر لك هنا مجموعة من النصائح التي اعمل بها عند قيامي بالتسوق الإلكتروني ومحاولة حماية معلوماتي الشخصية وحساباتي والتي من الممكن تطبيقها. كما أود التنويه إلى أنه يجب عليك الرجوع دائمًا إلى الجهات الرسمية ومتابعة التطورات والرسائل التوعوية التي تصدر بهذا الشأن.

1- قم بإنشاء بريد إلكتروني مخصص للتسوق الإلكتروني!

نعم! عند قيامك بإنشاء بريد إلكتروني مخصص للتسوق الإلكتروني فإنه يمكنك معرفة جميع المتاجر أو الحسابات التي قمت بالشراء منها وأي رسالة في بريد آخر تحاول استدراجك لمشاركة معلومات معينة أو القيام بعمل معين فإنك سوف تعرف من الوهلة الأولى “على الأقل” أنها رسالة إحتيالية.

2- قم بإنشاء رقم سري عشوائي لكل موقع تتعامل معه وتفعيل خاصية التحقق الثنائي 2FA!

وبالطبع كإنسان فإنك معرض للنسيان ولا يمكنك حفظ جميع هذه الأرقام السرية في عقلك وبإمكانك الاستعانة بتطبيقات حفظ كلمات السر من شركات الحماية الشهيرة مثل شركة كاسبرسكي “Kaspersky”.

كما يمكنك تفعيل خاصية التحقق الثنائي 2FA خصوصًا في المواقع التي تقوم بحفظ معلومات بطاقتك البنكية بها.

3- استخدم بطاقة ائتمانية “بحد ائتماني منخفض” مخصصة للتسوق أو بطاقة مسبقة الدفع!

إذا كنت لا تبحذ استخدام بطاقات متعددة فبإمكانك استخدام بطاقة ائتمانية بحد ائتماني منخفض وتكون متخصصة للتسوق وبإمكانك استخدام بطاقة مسبقة الدفع أو بطاقات مدى أيضًا لهذا الغرض.

عني شخصيًا استخدم بطاقتي الائتمانية في مشترياتي من المواقع الشهيرة واستخدم بطاقة مسبقة الدفع للمواقع التي أقوم بتجربتها للمرة الأولى أو لدي شكوك فيها… 🙂

4- قم بالدفع من خلال وسيط تقنية مالية بقدر الإمكان!

واقصد بهذ الأمر استخدام حلول الدفع الآمنة العالمية مثل:

- PayPal – Skrill – Google Pay – Apple Pay – Amazon Pay

أو أقوم بالدفع عن طريق حلول الدفع الآمنة المحلية مثل:

- Halalah Pay وقريبًا STC Pay و Bayan Pay

وإن أردت الدفع عبر إدخال رقم البطاقة بشكل مباشر فتأكد من أن بوابة الدفع آمنة ومشفرة عبر وجود علامة القفل باللون الأخضر بجانب رابط الموقع!

5- لا تعطي بريدك الإلكتروني أو رقم الجوال إلا عند الحاجة!

تحاشى توزيع بريدك الإلكتروني أو رقم الجوال “كأنها هدايا” لدى العديد من المواقع حيث أن بعضها تقوم ببيع هذه البيانات إلى شركات أخرى ولا تعلم لمن يتم بيع هذه المعلومات له!

6- توجه للموقع الرسمي مباشرة!

عند وجود أي إعلان في أي موقع أو خلال تصفحك محرك البحث قوقل (Google) فتحاشى النقر على أي إعلان أو دعاية خصوصًا لموقع تسوق إلكتروني وقم بالتوجه للموقع الرسمي مباشرة!

7- إذا كان الفارق بسيط… فاختر الأضمن!

إذا كنت ترغب بشراء منتج معين ووجدت أن هذا المنتج يتواجد في موقع ما لم تقم بالتعامل معه “خصوصًا إذا كان الموقع أجنبي” والفارق في المبلغ بسيط مقارنةً بموقع محلي معروف أو موقع عالمي شهير… فالأفضل أن تختار الموقع الأضمن وهو المعروف!

(إرشادات: الهيئة الوطنية للأمن السيبراني)

قامت الهيئة الوطنية للأمن السيبراني (NCA) مشكورة بإصدار إرشادات الأمن السيبراني في التجارة الإلكترونية لموفري خدمة التجارة الإلكترونية وللمستهلكين عبر التجارة الإلكترونية.

ومن خلالها قامت بتزويد مجموعة من التوصيات وهي كالتالي:

اعمل على حماية عملياتك ذات العلاقة بالتجارة الإلكترونية

- راجع عملياتك دوريًا

- استخدم بطاقة ائتمانية مخصصة

- اعمل على حماية محفظتك الإلكترونية

توخَ الحذر عند الاتصال بالإنترنت لغرض التجارة الإلكترونية

- اعمل على حماية حسابك من الرسائل غير المرغوب فيها (SPAM)

- احذر من الاتصالات الاحتيالية

- استخدم مواقع إلكترونية آمنة (https:// عوضًا عن http://)

- احذر الروابط في الإعلانات

- تسوق باستخدام تطبيقات وأجهزة وشبكات آمنة

- بلّغ بسرعة عن الحوادث

وبإمكانك الاطلاع على الوثائق التوعوية من NCA بشكل كامل من هنا:

للاطلاع على وثيقة إرشادات الأمن السيبراني لموفري خدمة التجارة الإلكترونية

للاطلاع على وثيقة إرشادات الأمن السيبراني للمستهلكين عبر التجارة الإلكترونية

اعلم دائمًا أن خط الحماية والدفاع الأول هو أنت!

كيف تتحقق من موثوقية المواقع؟

هناك العديد من الطرق التي تساعدك على التحقق من موثوقية المواقع وتختلف من موقع أو منصة لأخرى. عمل واحدًا منها أو مجموعة منها تساعد على الحصول على تجربة موثوقة عند التسوق الإلكتروني “أو أقصى حد منها على الأقل”. لذلك، قم باتباع الخطوات التالية:

1- التحقق من المواقع الإلكترونية الآمنة!

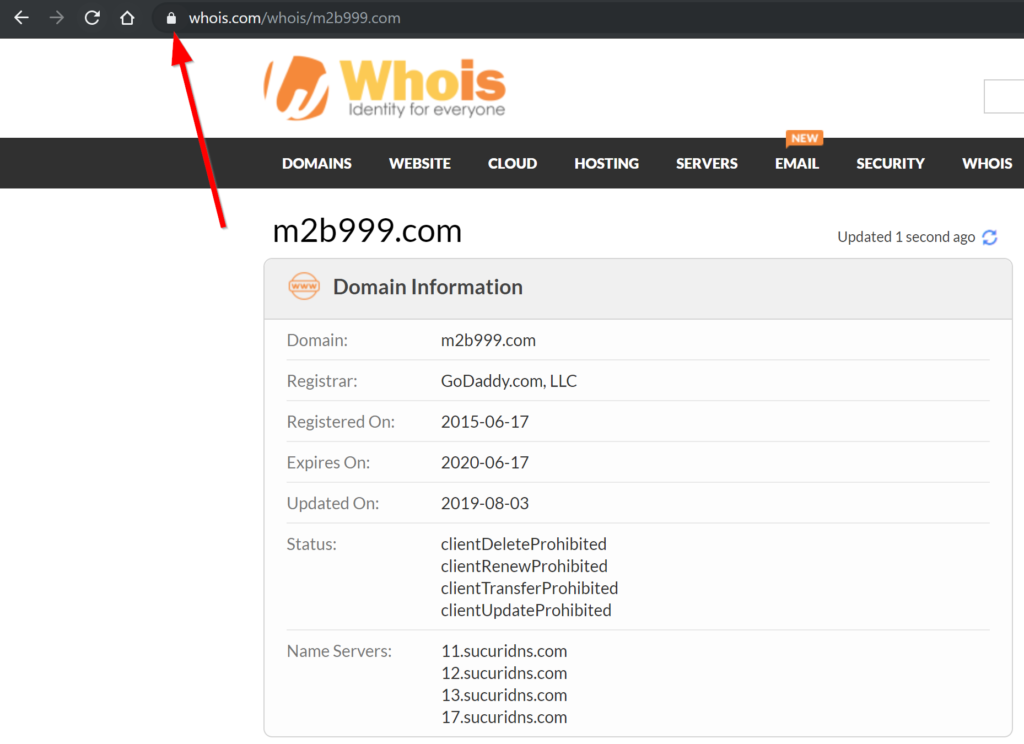

شهادات توثيق مصدقة SSL: ونعني هنا بأن هذه المواقع تستخدم شهادات توثيق مصدقة SSL ومحمية ببروتوكولات تشفير موثوقة والتي من الممكن أن تساعد على حماية المعلومات الشخصية والمالية عند إدخالها. تظهر لك هذه الخاصية عبر وجود حرف (s) عند رابط معرف الموقع مثل: https://www.m2b999.com عوضًا عن http فقط. كما أنه توجد أيقونة قفل بجانب الرابط دلالةً على ذلك.

تنويه: وجود بروتوكولات تشفير موثوقة SSL عبر رابط موثق https لا تعطي دلالة كاملة بأن الموقع لا يمارس عمليات احتيالية. فربما تجد بعض المواقع أو منصات تسوق (Marketplace) أو المزادات التي تمارس أعمال احتيالية أو تحتوي على باعة محتالين.

مواقع التحقق من المواقع Whois: ونعني هنا بالتحقق من المواقع الغريبة أو الجديدة عبر مواقع تعطي معلومات أكثر عن مكان وهوية المالك ولعل أشهرها هو موقع (Whois) الشهير. لكن يجب الإشارة إلى أنه توجد بعض الخدمات من مواقع الاستضافة والتي تعطي خاصية إخفاء معلومات المواقع وهوية مالكها كما هو واضح في الصورة في الأسفل لمعلومات موقع مدونة مهند…

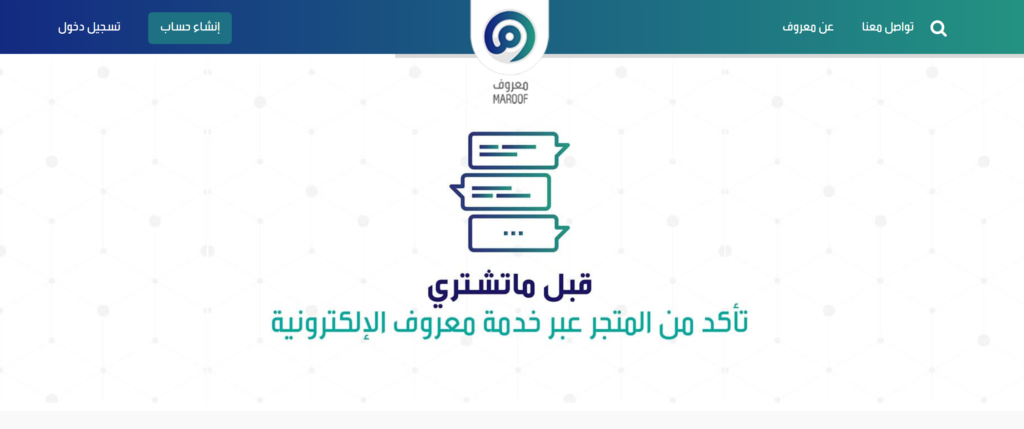

2- موقع معروف!

معروف عبارة عن منصة توثيق وهي مبادرة من وزارة التجارة والإستثمار كخدمة لمعرفة البائعين الموثوقين سواءً كانوا أصحاب مواقع إلكترونية أو حسابات وسائل التواصل الاجتماعي.

بإمكانك الدخول للمنصة ومعرفة المواقع والحسابات بحسب التصنيفات المتاحة وكذلك إمكانية تقديم البلاغات على المتاجر الإلكترونية لدى وزارة التجارة والاستثمار والاطمئنان بأن حقك محفوظ لدى الجهة الرسمية المسؤولة عن التجارة الإلكترونية في المملكة العربية السعودية.

وللاطلاع على منصة معروف اتبع الرابط التالي: https://maroof.sa

وبإمكانك تقديم بلاغ على المواقع والحسابات في معروف عن طريق الدخول إلى صفحة الموقع أو الحساب نفسه والنقر على زر “تقديم بلاغ تجاري” كما في الصورة التالية:

3- موقع Trustpilot!

موقع ترست بايلوت هو عبارة عن موقع عالمي يعد الأشهر من نوعه في تقييمات المواقع العالمية حيث يحتوي على أكثر من 71 مليون تقييم وأكثر من 320 ألف موقع تم مراجعته.

يمكنك التوجه لموقع ترست بايلوت للتحقق من المواقع العالمية عبر الرابط التالي: https://www.trustpilot.com

ويمكنك أن تستخدم موقع ترست بايلوت كخدمة تعطيك لمحة عن ماهية المواقع العالمية التي ترغب بالتسوق الإلكتروني منها.

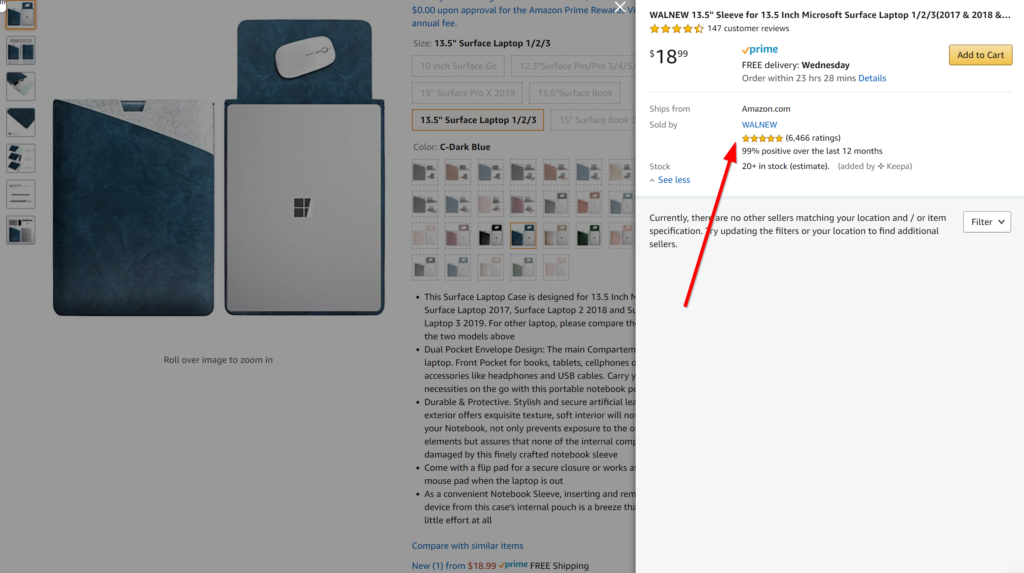

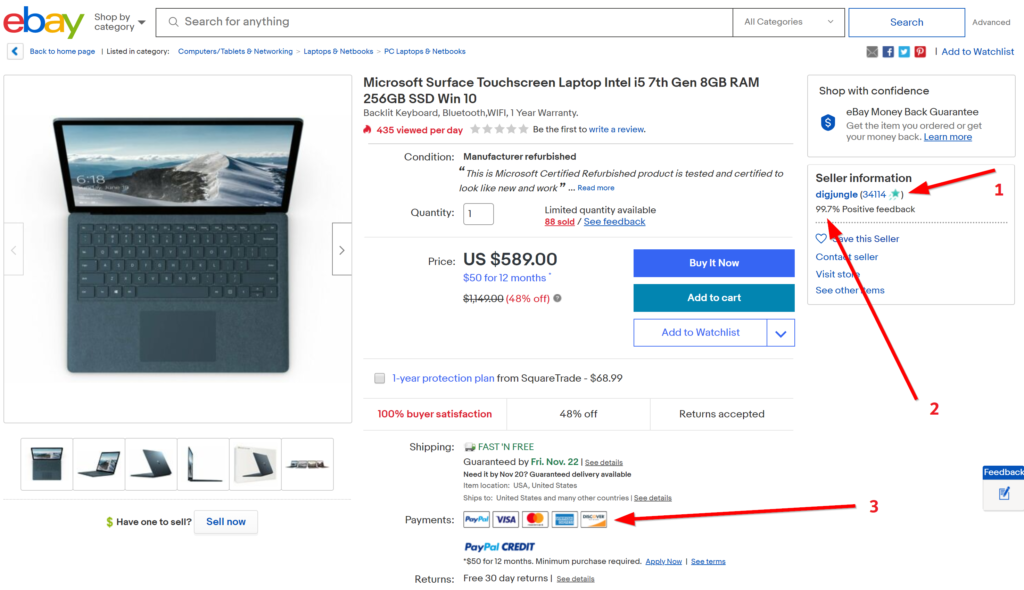

4- تقييمات البائعين في منصات التسوق والمزادات!

يمكنك التحقق من تقييمات البائعين في المواقع العالمية كمنصات التسوق (Marketplace) مثل أمازون.كوم أو المزادات (Auction) مثل إيباي.كوم عبر الاطلاع على تقييم البائعين قبل قيامك بعملية الشراء.

وهنا بعض من الأمثلة على ذلك:

5- تقييمات المشترين عبر منصات التسوق!

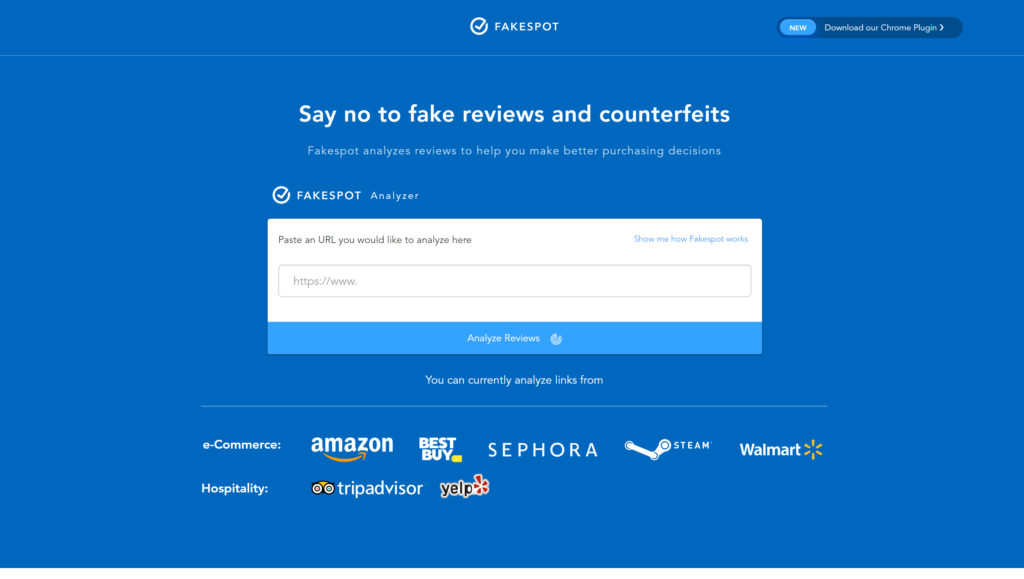

يمكنك التحقق من تقييمات المشترين في المواقع العالمية كمنصات التسوق (Marketplace) مثل أمازون.كوم وذلك عبر الاطلاع على تقييم المشترين للتأكد من أنها حقيقة أم احتيالية قبل قيامك بعملية الشراء.

وأحد أشهر المواقع في ذلك هو موقع (FAKESPOT).

أتمنى أنني وفقت في شرح العديد من المعلومات بشكل صحيح وتوجيهك إلى مصادر ثمينة تساعدك في خوض تجارب ممتعة عند التسوق الإلكتروني والتوعية بشأن عمليات الاحتيال الإلكتروني في التجارة الإلكترونية…

شكرًا لوقتك الثمين وأتمنى أن تشارك هذه المقالة مع من تحب! ❤️️

مدونة مهند استعنت بالله وخاب كل جبار عنيد!

مدونة مهند استعنت بالله وخاب كل جبار عنيد!